Attacco Supply Chain con Codice Invisibile Colpisce GitHub e Altri Repository

Una nuova e insidiosa minaccia sta mettendo a dura prova le difese della sicurezza informatica. Ricercatori hanno recentemente scoperto un attacco di tipo supply-chain che sta inondando i repository di pacchetti malevoli contenenti codice invisibile. Questa tecnica innovativa sta eludendo le difese tradizionali progettate per individuare tali minacce, sollevando serie preoccupazioni per sviluppatori e aziende.

La Nuova Tattica degli Hacker

I ricercatori di Aikido Security hanno identificato ben 151 pacchetti malevoli caricati su GitHub tra il 3 e il 9 marzo. Gli attacchi alla catena di approvvigionamento non sono una novità, esistendo da quasi un decennio. Solitamente, questi attacchi funzionano caricando pacchetti malevoli con nomi e codici che imitano da vicino librerie di codice ampiamente utilizzate, con l’obiettivo di indurre gli sviluppatori a incorporarli erroneamente nei propri software. In alcuni casi, questi pacchetti malevoli vengono scaricati migliaia di volte senza destare sospetti.

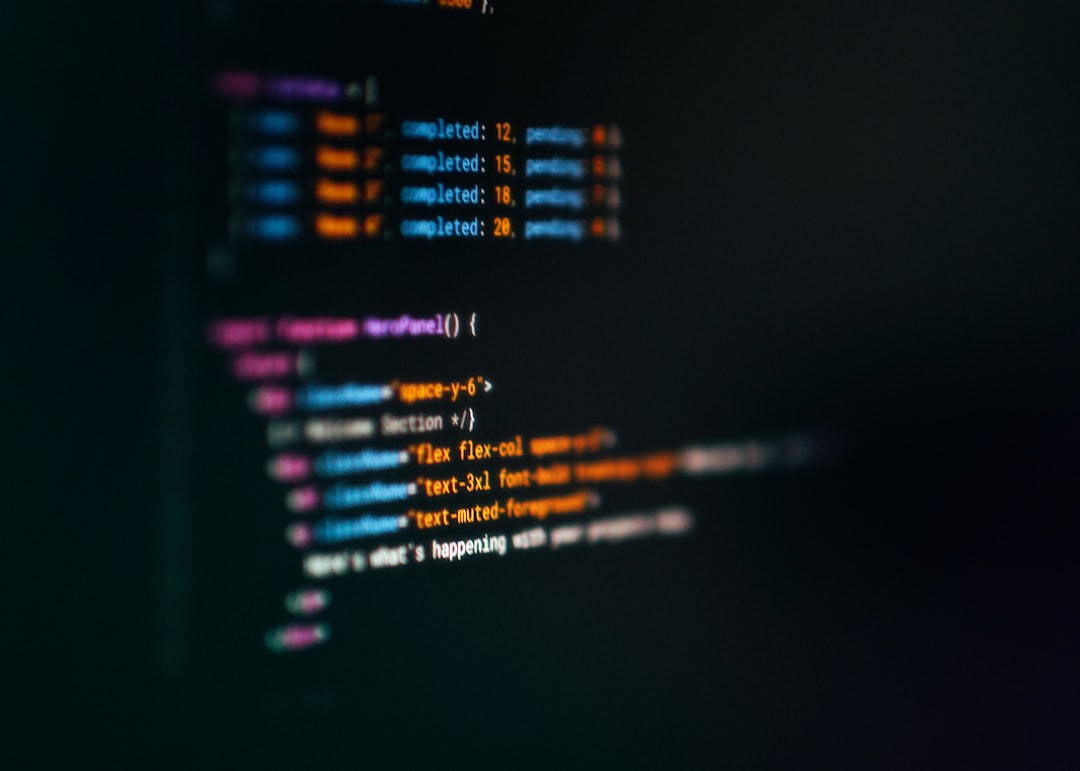

Tuttavia, i pacchetti scoperti da Aikido utilizzano una tecnica più avanzata. Fanno un uso selettivo di codice che non è visibile quando caricato nella maggior parte degli editor, terminali e interfacce di revisione del codice. Mentre la maggior parte del codice appare in forma normale e leggibile, le funzioni malevole e i payload, i classici segnali di attività dannosa, sono resi tramite caratteri Unicode invisibili all’occhio umano. Questa tattica, che Aikido ha notato per la prima volta l’anno scorso, rende quasi inutili le revisioni manuali del codice e le altre difese tradizionali. Altri repository colpiti da questi attacchi includono NPM e Open VSX.

La Qualità del Codice Visibile e il Ruolo dell’IA

I pacchetti malevoli sono ancora più difficili da rilevare grazie all’alta qualità delle loro porzioni visibili. I ricercatori di Aikido hanno scritto che le iniezioni malevole non appaiono in commit palesemente sospetti. Le modifiche circostanti sono realistiche includendo aggiustamenti alla documentazione, incrementi di versione, piccoli refactoring e correzioni di bug che sono stilisticamente coerenti con il progetto target. Questo fa pensare che il gruppo di attacco, denominato Glassworm, stia utilizzando modelli linguistici di grandi dimensioni (LLM) per generare questi pacchetti dall’aspetto convincente e legittimo. Aikido ha spiegato che su questa scala, la creazione manuale di oltre 151 modifiche di codice personalizzate su diverse codebase semplicemente non è fattibile. Anche la società di sicurezza Koi, che sta monitorando lo stesso gruppo, sospetta l’uso dell’IA.

Il Meccanismo del Codice Invisibile

Il codice invisibile viene reso utilizzando le Private Use Areas, intervalli nella specifica Unicode riservati per usi privati nella definizione di emoji, flag e altri simboli. I code point rappresentano ogni lettera dell’alfabeto quando vengono forniti ai computer, ma il loro output è completamente invisibile agli esseri umani. Le persone che revisionano il codice o utilizzano strumenti di analisi statica vedono solo spazi bianchi o righe vuote. Per un interprete JavaScript, i code point si traducono in codice eseguibile. I caratteri Unicode invisibili sono stati ideati decenni fa e poi in gran parte dimenticati, fino al 2024, quando gli hacker hanno iniziato a usarli per nascondere prompt malevoli inviati ai motori AI. Sebbene il testo fosse invisibile agli esseri umani e agli scanner di testo, gli LLM non hanno avuto problemi a leggerli e a seguire le istruzioni malevole che trasmettevano. Da allora, la tecnica Unicode è stata utilizzata in attacchi malware più tradizionali. In uno dei pacchetti analizzati da Aikido, gli aggressori hanno codificato un payload malevolo utilizzando i caratteri invisibili. L’ispezione del codice non mostra nulla. Tuttavia, durante l’esecuzione JavaScript, un piccolo decoder estrae i byte reali e li passa alla funzione eval(). Aikido ha spiegato che la stringa backtick passata a s() sembra vuota in ogni visualizzatore, ma è piena di caratteri invisibili che, una volta decodificati, producono un payload malevolo completo. In incidenti passati, quel payload decodificato recuperava ed eseguiva uno script di secondo stadio utilizzando Solana come canale di distribuzione, capace di rubare token, credenziali e segreti.

Protezione e Prevenzione

I ricercatori hanno trovato pacchetti simili su npm e sul marketplace di VS Code. Aikido ha affermato che i 151 pacchetti rilevati sono probabilmente solo una piccola frazione diffusa nella campagna, poiché molti sono stati eliminati dopo essere stati caricati per la prima volta. Il modo migliore per proteggersi dalla piaga degli attacchi alla supply chain è ispezionare attentamente i pacchetti e le loro dipendenze prima di incorporarli nei progetti. Questo include l’esame scrupoloso dei nomi dei pacchetti e la ricerca di errori di battitura. Se i sospetti sull’uso degli LLM sono corretti, i pacchetti malevoli potrebbero apparire sempre più legittimi, specialmente quando i caratteri Unicode invisibili codificano payload malevoli. È fondamentale rimanere vigili e aggiornati sulle ultime tattiche di attacco per salvaguardare i nostri sistemi. Per approfondire le vulnerabilità di sicurezza, è possibile consultare informazioni sulle vulnerabilità IP KVM che rappresentano un allarme per le reti aziendali. Inoltre, la crescente complessità della sicurezza informatica rende essenziale l’adozione di soluzioni come il Bonus Cloud per PMI che pone la sicurezza informatica al centro della digitalizzazione.

La nostra Opinione

Questo attacco evidenzia una preoccupante evoluzione nelle tattiche dei cybercriminali, che sfruttano le più recenti innovazioni tecnologiche, come l’IA e le complessità dello standard Unicode, per aggirare le difese. La capacità di nascondere codice malevolo in modo così subdolo rende la revisione manuale quasi obsoleta, spingendo verso la necessità di strumenti di analisi automatizzata ancora più sofisticati. La dipendenza dagli LLM per la creazione di pacchetti malevoli convincenti suggerisce un futuro in cui la linea tra codice legittimo e dannoso diventerà sempre più sfumata, richiedendo un approccio proattivo e multilivello alla sicurezza. È un monito a non abbassare mai la guardia e a investire continuamente in tecnologie e processi in grado di anticipare queste minacce emergenti.

Fonte originale: Clicca qui per la fonte