Vulnerabilità IP KVM Allarme Sicurezza per le Reti Aziendali

Ricercatori di sicurezza lanciano un avvertimento critico riguardo a dispositivi a basso costo che potrebbero rappresentare una seria minaccia per la sicurezza delle reti aziendali. Questi apparecchi noti come IP KVM, solitamente venduti a prezzi compresi tra i 30 e i 100 dollari, sono strumenti potenti nelle mani degli amministratori di sistema per l’accesso remoto alle macchine. Tuttavia, la loro stessa natura li rende un potenziale cavallo di Troia se finiscono nelle mani sbagliate o se non vengono adeguatamente protetti.

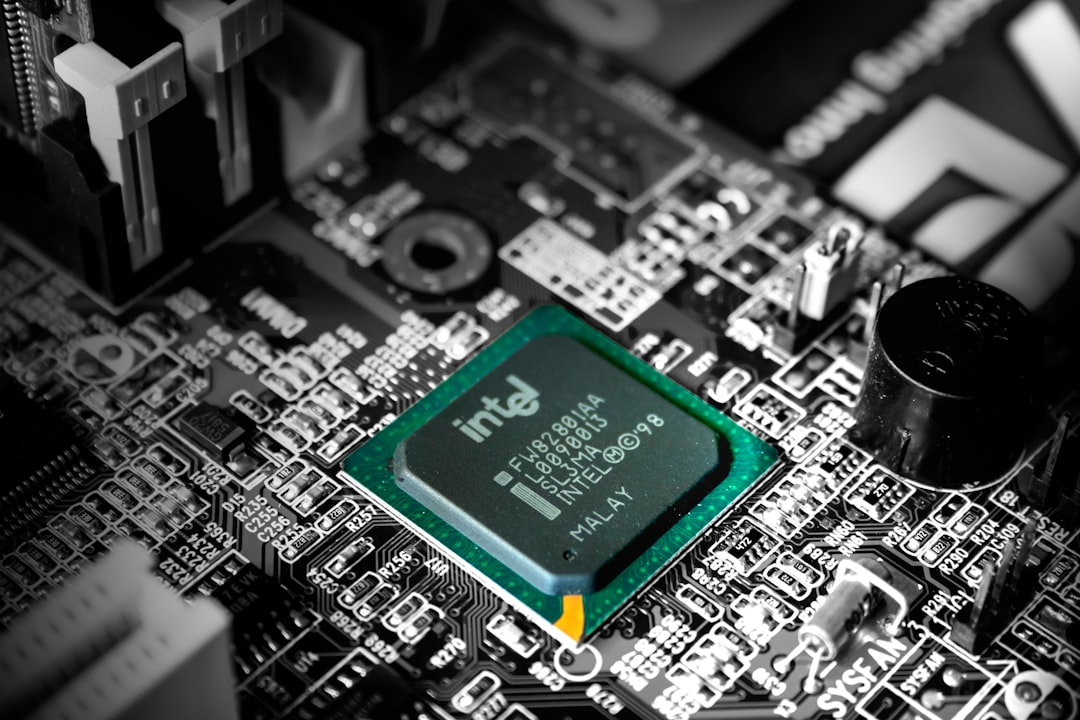

Il Potere e il Pericolo degli IP KVM

Gli IP KVM, dispositivi non più grandi di un pacchetto di carte, consentono l’accesso ai computer a un livello profondo, quello del BIOS/UEFI. Questo significa che è possibile interagire con la macchina prima ancora che il sistema operativo venga caricato, offrendo una flessibilità eccezionale per la gestione remota. Ma proprio questa capacità di controllo totale, se sfruttata da malintenzionati o se esposta a configurazioni di sicurezza inadeguate, può vanificare gli sforzi più meticolosi per proteggere una rete. Il rischio aumenta esponenzialmente quando questi dispositivi sono connessi direttamente a Internet o quando vengono installati furtivamente da personale interno con intenti malevoli. Anche le vulnerabilità nel firmware possono aprire le porte a takeover remoti.

Nove Vulnerabilità Scoperte da Eclypsium

I ricercatori della società di sicurezza Eclypsium hanno recentemente reso pubblica la scoperta di ben nove vulnerabilità in IP KVM di quattro diversi produttori. Le falle più gravi permettono a hacker non autenticati di ottenere l’accesso root o di eseguire codice malevolo sui dispositivi. Paul Asadoorian e Reynaldo Vasquez Garcia di Eclypsium sottolineano come queste non siano vulnerabilità complesse che richiedono mesi di analisi, ma piuttosto falle fondamentali nei controlli di sicurezza di base. Mancanza di validazione dell’input, autenticazione debole, verifica crittografica insufficiente e limitazione del tasso di richieste sono tra i problemi riscontrati, ricordando le problematiche che affliggevano i primi dispositivi IoT un decennio fa, ma applicate a una classe di dispositivi che offre un accesso fisico equivalente a intere infrastrutture di rete. Alcuni produttori stanno già lavorando a delle correzioni, ma le vulnerabilità più critiche, individuate nei dispositivi Angeet/Yeeso, rimangono al momento irrisolte.

Rischi Aggiuntivi e Raccomandazioni

Oltre alle vulnerabilità intrinseche del firmware, i rischi sono amplificati dalle modalità di implementazione. È facile, intenzionalmente o meno, configurare questi dispositivi in modo da esporre l’intera rete. HD Moore, esperto di sicurezza e fondatore di runZero, ha rilevato tramite una scansione di Internet oltre 1.300 dispositivi IP KVM esposti, un numero in crescita. Moore, noto per i suoi avvertimenti sui rischi legati ai Baseboard Management Controllers (BMC), evidenzia come gli IP KVM presentino pericoli simili. Se un IP KVM viene compromesso, diventa spesso semplice prendere il controllo del sistema a cui è collegato, anche se quest’ultimo è altrimenti ben protetto da attacchi di rete. Qualsiasi falla nella gestione out-of-band vanifica le misure di sicurezza esistenti. Sia runZero che Eclypsium raccomandano agli amministratori di effettuare scansioni delle proprie reti per identificare eventuali IP KVM non autorizzati o dimenticati. È fondamentale proteggere questi dispositivi con password robuste e utilizzare una VPN affidabile come Wireguard o Tailscale per un’integrazione sicura. La consapevolezza di questi rischi è il primo passo per garantire la resilienza delle nostre infrastrutture digitali, un tema centrale anche nella sicurezza informatica.

La Nostra Opinione

La scoperta di queste vulnerabilità negli IP KVM solleva interrogativi profondi sulla reale sicurezza delle nostre infrastrutture digitali, anche quelle apparentemente ben protette. L’idea che dispositivi così economici e diffusi possano rappresentare una porta d’accesso privilegiata a sistemi critici è preoccupante. Dimostra come l’innovazione, se non accompagnata da una rigorosa attenzione alla sicurezza fin dalle prime fasi di progettazione, possa trasformarsi in un’arma a doppio taglio. È un monito per tutti gli attori del settore tecnologico, dai produttori agli utenti finali, sull’importanza di non dare per scontata la sicurezza. La facilità con cui queste falle sono state scoperte suggerisce che il problema potrebbe essere più diffuso di quanto pensiamo, e che la corsa alla digitalizzazione e all’efficienza non debba mai mettere in secondo piano la robustezza delle difese. La lezione appresa dai primi dispositivi IoT sembra non essere stata ancora pienamente interiorizzata.

Fonte originale: Clicca qui per la fonte