Nel panorama sempre più interconnesso della tecnologia moderna, la comodità del controllo remoto si è affermata come un pilastro fondamentale per la gestione delle infrastrutture IT. Tuttavia, questa stessa comodità nasconde un lato oscuro, un tallone d'Achille che, se esposto, può trasformare la più efficiente delle operazioni in un incubo cybernetico. Immaginate di concedere un accesso quasi illimitato al cuore pulsante dei vostri sistemi, al livello più profondo, quello del BIOS, e poi esporre questa porta privilegiata direttamente a internet. È una realtà agghiacciante che emerge con la recente divulgazione di gravi vulnerabilità che affliggono i dispositivi IP KVM di ben quattro importanti produttori globali. La domanda non è più un teorico “cosa potrebbe andare storto?”, ma un pressante e inquietante “quando andrà storto, e con quali conseguenze?”.

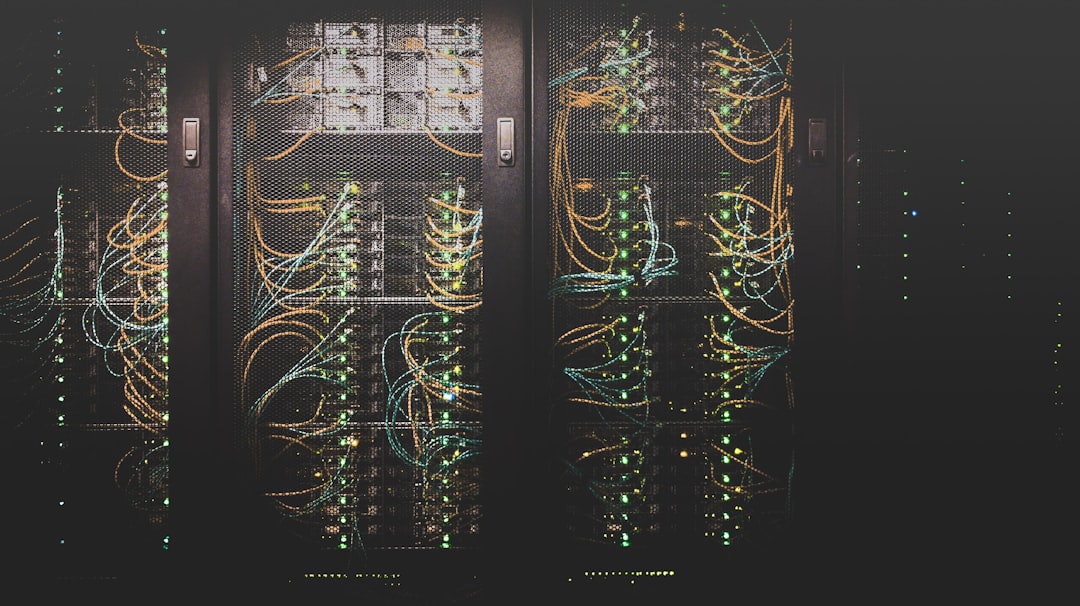

Gli IP KVM, acronimo di Keyboard, Video, Mouse su IP, sono strumenti essenziali per la gestione remota di server e data center. Essi consentono agli amministratori di accedere fisicamente a una macchina come se fossero seduti di fronte ad essa, con la possibilità di interagire con il sistema operativo, avviare il boot da dispositivi esterni, e modificare le impostazioni del BIOS. Questa capacità, incredibilmente potente e necessaria per la continuità operativa, diventa una minaccia esistenziale nel momento in cui i dispositivi stessi presentano difetti di sicurezza e sono esposti senza adeguate protezioni alla vasta e spietata arena di internet. La facilità di accesso che offrono si trasforma in una corsia preferenziale per attaccanti sofisticati e determinati, pronti a sfruttare ogni minima crepa nella corazza digitale.

Le ricerche approfondite, condotte da esperti di cybersicurezza, hanno rivelato una serie di vulnerabilità che vanno ben oltre semplici difetti di configurazione. Si parla di falle critiche che possono consentire l'esecuzione remota di codice, il bypass dell'autenticazione, la divulgazione di credenziali sensibili e l'accesso non autorizzato a dati di sistema e configurazioni. Questo significa che un attaccante, una volta individuato un IP KVM vulnerabile e accessibile da internet, potrebbe potenzialmente assumere il controllo completo del server a cui è collegato, indipendentemente dal sistema operativo o dalle patch di sicurezza applicate a quest'ultimo. È un accesso a livello “zero”, bypassing ogni difesa perimetrale e interna, un vero e proprio telecomando per la distruzione o il furto di dati su scala industriale. L'impatto potenziale su aziende, governi e infrastrutture critiche è, a dir poco, catastrofico.

Pensiamo alle implicazioni pratiche. Per un'azienda, un IP KVM compromesso potrebbe significare un attacco ransomware che blocca interamente le operazioni, la sottrazione di proprietà intellettuale di valore inestimabile, o la manipolazione di sistemi di controllo industriale con conseguenze fisiche reali. Nel contesto della gestione di data center, un accesso non autorizzato a livello BIOS consentirebbe di alterare i parametri di avvio, iniettare malware persistente o addirittura disabilitare completamente le macchine, causando interruzioni di servizio prolungate e perdite finanziarie astronomiche. La mera comodità di non doversi recare fisicamente in una sala server per effettuare una manutenzione di basso livello si scontra drammaticamente con il rischio di una compromissione totale, un prezzo troppo alto da pagare per una superficiale efficienza. Le implicazioni vanno oltre la singola azienda, toccando la fiducia nel commercio digitale e la stabilità delle infrastrutture che sostengono la nostra vita quotidiana.

La responsabilità della divulgazione di queste vulnerabilità ricade sui ricercatori, figure cruciali che operano nell'ombra per illuminare i pericoli prima che vengano sfruttati su larga scala. Il loro lavoro meticoloso e la successiva divulgazione responsabile, solitamente in coordinamento con i produttori, sono passaggi fondamentali per innescare il processo di patching e mitigazione. Tuttavia, la rapidità con cui queste patch vengono sviluppate, distribuite e, soprattutto, applicate dagli utenti finali, è spesso un collo di bottiglia critico. Molti dispositivi rimangono non patchati per mesi o addirittura anni, creando una vasta superficie di attacco che i malintenzionati non esitano a scandagliare con strumenti automatizzati e tecniche sempre più raffinate. L'inerzia, la mancanza di risorse o la semplice non consapevolezza di un rischio così profondo sono tra i maggiori alleati dei cybercriminali.

Allora, come possiamo mitigare un rischio così pervasivo e potenzialmente devastante? La risposta risiede in un approccio multilivello alla sicurezza. In primo luogo, è imperativo che tutti i dispositivi IP KVM siano costantemente aggiornati con il firmware più recente fornito dai produttori, non appena disponibile. In secondo luogo, è assolutamente cruciale che questi dispositivi non siano mai esposti direttamente a internet. L'accesso remoto dovrebbe essere veicolato esclusivamente attraverso VPN (Virtual Private Network) robuste e configurate in modo sicuro, con autenticazione a più fattori (MFA) obbligatoria. La segmentazione di rete è un'altra strategia chiave: isolare i KVM in una rete separata e strettamente controllata, con regole firewall restrittive, può limitare drasticamente la superficie di attacco. Audit di sicurezza regolari, test di penetrazione e una formazione continua del personale IT sulla gestione sicura di tali dispositivi sono passaggi non negoziabili. La sicurezza non è un prodotto che si acquista una volta per tutte, ma un processo continuo, una mentalità che deve permeare ogni strato dell'infrastruttura digitale.

La lezione impartita da queste scoperte sulle vulnerabilità degli IP KVM è chiara e risuona come un monito per ogni organizzazione che opera nell'era digitale. La convenienza e la potenza degli strumenti di gestione remota non devono mai, in alcun caso, compromettere i principi fondamentali della sicurezza informatica. Ignorare i rischi inerenti all'esposizione di dispositivi con accesso a livello BIOS a internet è come lasciare la porta aperta a ladri esperti, invitandoli a prendere possesso della vostra intera casa digitale. La vigilanza costante, la proattività nella mitigazione e un impegno incrollabile verso le migliori pratiche di sicurezza sono le uniche difese contro un futuro in cui il “cosa potrebbe andare storto” si trasforma in una cruda e amarissima realtà. È tempo di agire con decisione, prima che l'ombra delle vulnerabilità diventi un'oscurità totale.

Sponsored Protocol